Примечание

В конфигурации по умолчанию этот раздел личного кабинета доступен только пользователям групп Technical и Administrative. Редактировать настройки могут только пользователи группы Technical.

В разделе Порты и протоколы

личного кабинета вы можете указать направления и объём легитимного трафика, который ожидается для IP-адресов текущего сервиса.

Принцип работы

Данные в этом разделе вводятся в виде списка записей. Каждая запись (за исключением записи IP service → ANY) содержит информацию об одном разрешённом сетевом протоколе. В зависимости от протокола, запись может также содержать дополнительные настройки, определяющие порт, на котором разрешена работа этого протокола, и применяемый к нему лимит на объём трафика.

Весь входящий и исходящий трафик, не описанный ни в одной записи ни для одного из сервисов, будет считаться нелегитимным и отбрасываться при прохождении через центры очистки данных Curator. Подробнее о работе по протоколу BGP см. в статье Подключение: BGP.

Доступны следующие типы записей:

-

Application → DNS

Добавьте такую запись, если на указанном порту работает ваш DNS-сервер, трафик к которому вы защищаете с помощью услуги Защищённый DNS от Curator. Легитимным будет считаться входящий трафик к указанному порту от вторичных или кеширующих DNS-серверов Curator, а также ответный исходящий трафик. Обратите внимание, что добавления этой записи недостаточно для включения Защищённого DNS. Обратитесь в техническую поддержку Curator для корректной настройки услуги.

Совет

Если вы не собираетесь использовать Защищённый DNS от Curator, но хотите, чтобы трафик до вашего DNS-сервера считался легитимным, вместо этой записи просто добавьте запись IP service → TCP или IP service → UDP с указанием нужного порта (обычно 53).

-

Application → HTTP

Добавьте такую запись, если на указанном порту работает веб-сервер по протоколу HTTP или HTTPS. Трафик будет анализироваться для выявления атак, специфичных для этих протоколов, как описано в разделе Обратный HTTP-прокси.

Для данной записи доступна дополнительная настройка Защищённое соединение до апстрима. Если веб-сервер на указанном порту работает по протоколу HTTPS, включите эту настройку. В противном случае оставьте её выключенной.

-

IP service → (протокол)

Добавьте запись с указанием конкретного протокола из раздела IP service, чтобы разрешить входящий и исходящий трафик с использованием выбранного протокола. Протокол трафика определяется по заголовкам в IP-пакетах. Доступны все протоколы, описанные в документе Assigned Internet Protocol Numbers.

Чекбокс Ограниченный доступ позволяет запретить трафик от IP-адресов, не находящихся в белом списке.

Для любого протокола, кроме TCP, доступна дополнительная настройка Лимит скорости. Указанный лимит применяется по отдельности к входящему и исходящему трафику на указанном порту каждого IP-адреса сервиса. Весь трафик, превышающий лимит, будет отбрасываться вне зависимости от присутствия IP-адреса пользователя в белом списке.

Для протокола TCP настройка Лимит скорости недоступна, т. к. система фильтрации по умолчанию пропускает на апстрим только легитимные TCP соединения.

Для IP service → TCP доступны три режима работы с входящим трафиком:

- Весь TCP-трафик — открывается входящий и исходящий TCP-трафик по всем портам.

- Указать порт — открывается входящий TCP-трафик по указанному порту, а также исходящий трафик в рамках ответов на легитимные TCP-соединения.

- Запретить — в этом режиме ниже становится доступен чекбокс Весь трафик в секции Исходящий трафик: если он поставлен, то Curator будет пропускать только исходящий TCP-трафик по всем портам (но не входящий).

Для IP service → UDP доступны два режима работы с входящим трафиком:

- Весь UDP-трафик — открывается входящий и исходящий UDP-трафик по всем портам.

- Указать порт — открывается входящий UDP-трафик на один указанный порт.

Также для IP service → UDP доступна настройка Блокировка Amplification атак. Если она включена, то Curator будет считать нелегитимным входящий трафик на портах, уязвимых для популярных видов Amplification DDoS-атак. В частности, будут закрыты порты 53 и 123, часто используемые злоумышленниками для Amplification-атак по протоколам DNS и NTP соответственно. Если вы ожидаете легитимный трафик на этих портах, то есть если на них работают ваши DNS-сервер и NTP-сервер, рекомендуем описать их через отдельный сервис, не отключая блокировку Amplification-атак для всего остального UDP-трафика.

-

IP service → ANY

Добавьте такую запись, чтобы разрешить определённое количество входящего и исходящего трафика, не предусмотренного другими записями. Для данной записи доступна настройка Лимит скорости, указывающая, какое именно количество неопознанного трафика считается допустимым. Один и тот же лимит применяется по отдельности к входящему и исходящему неопознанному трафику.

Эта запись всегда применяется последней. Таким образом, в эту категорию попадает только трафик, который не был описан никакой другой записью.

Важно

При описании трафика, который должен быть разрешён для вашего сервиса, очень легко забыть о каком-то редко случающемся виде входящих или исходящих запросов и таким образом случайно заблокировать какие-то функции сервиса. Мы рекомендуем создать запись ANY, которая скомпенсирует такую ошибку.

Чаще всего имеет смысл создать запись ANY с небольшим лимитом, исходя из предположения, что в реальности количество трафика, не описанного другими записями, будет нулевым. После этого, ориентируясь на логи и статистику сервиса, добавляйте новые записи при необходимости, описывая не предусмотренный ранее трафик.

-

Other options → Fragmented IP packets

Добавьте такую запись, чтобы разрешить доставку фрагментированных IP-пакетов. Данная опция может быть необходимой, например, для работы некоторых протоколов SIP-телефонии.

Для данной записи доступна настройка Лимит скорости, указывающая, какое именно количество фрагментированных пакетов считается допустимым. Указанный лимит применяется по отдельности к входящему и исходящему трафику.

Посмотреть список записей

Чтобы посмотреть список записей:

-

В разделе Сервисы личного кабинета выберите нужный сервис.

-

Выберите пункт меню Порты и протоколы.

На странице будет отображён список записей, каждая из которых описывает определённый вид разрешённого трафика, см. Принцип работы.

Для каждой записи отображаются:

-

Направление разрешённого трафика:

— Разрешён трафик, инициированный пользователем

— Разрешён трафик, инициированный пользователем — Разрешён трафик, инициированный апстримом

— Разрешён трафик, инициированный апстримом — Разрешены оба вида трафика

— Разрешены оба вида трафика

-

Порт и протокол разрешённого трафика:

- Для записей из категории Application отображаются название разрешённого протокола и номер порта.

- Для записей из категорий IP service и Other options отображается название разрешённого протокола.

-

Лимит скорости (только для записей, для которых эта настройка доступна)

-

Тип соединения с апстримом (только для записей типа Application → HTTP):

- — Разрешён незащищённый трафик по протоколу HTTP

- — Разрешён защищённый трафик по протоколу HTTPS

Для быстрого поиска записей используйте поле фильтра над списком. В фильтр можно вводить:

- имя протокола, например,

TCP

илиDNS

- номер открытого порта, например,

80

или53

, или строкуANY

- номер протокола IP, например,

47

для протокола GRE - направление трафика, например,

input

,output

Добавить запись

Чтобы добавить новую запись, описывающую легитимный трафик:

-

Перейдите к списку портов и протоколов.

-

В верхней части страницы нажмите кнопку Добавить.

-

В выпадающих списках в появившемся диалоге последовательно выберите категорию и тип записи, которую вы хотите добавить. Подробнее о типах записей см. в разделе Принцип работы.

-

В зависимости от выбранного типа записи, в диалоге могут стать доступными дополнительные настройки. В этом случае задайте необходимые значения этих настроек.

-

Номер порта

Укажите номер порта апстрима, на котором будет инициироваться соединение. Обратите внимание, что многие протоколы могут использовать для исходящего трафика порт, отличный от порта, на который поступил входящий трафик. В этом случае для некоторых протоколов исходящий трафик, соответствующий легитимному входящему трафику, также становится легитимным. Подробнее об обработке разных протоколов см. Принцип работы.

-

Лимит скорости

Для большинства типов записей необходимо установить лимит скорости. Выберите единицу измерения для лимита в выпадающем списке: Kbps, Mbps или Gbps (опция Gbps недоступна для некоторых протоколов). После этого установите значение, введя его в текстовое поле или передвинув ползунок.

-

Защищённое соединение до апстрима

Данная настройка доступна только для записи типа Application → HTTP. Включение этой настройки означает, что должен быть разрешён трафик по протоколу HTTPS, а не HTTP.

-

-

Нажмите кнопку Сохранить.

-

Чтобы сохранить изменения, нажмите кнопку Сохранить в уведомлении в нижней части экрана.

Изменить лимит скорости

Для записей, в которых предусмотрено указание лимита скорости, вы можете изменить этот лимит в любой момент после создания записи.

-

Перейдите к списку портов и протоколов.

-

Кликните по обозначению лимита скорости, который вы хотите изменить.

-

В появившемся диалоге установите необходимый лимит скорости.

Выберите единицу измерения для лимита в выпадающем списке: Kbps, Mbps или Gbps (опция Gbps недоступна для некоторых протоколов). После этого установите значение, введя его в текстовое поле или передвинув ползунок.

-

Нажмите кнопку Сохранить.

-

Чтобы сохранить изменения, нажмите кнопку Сохранить в уведомлении в нижней части экрана.

Удалить запись

Чтобы удалить одну запись:

-

Перейдите к списку портов и протоколов.

-

Рядом с записью, которую вы хотите удалить, нажмите .

-

Чтобы сохранить изменения, нажмите кнопку Сохранить в уведомлении в нижней части экрана.

Чтобы удалить несколько записей:

-

Перейдите к списку портов и протоколов.

-

Отметьте записи, которые вы хотите удалить.

-

Нажмите ссылку Удалить над списком.

-

Чтобы сохранить изменения, нажмите кнопку Сохранить в уведомлении в нижней части экрана.

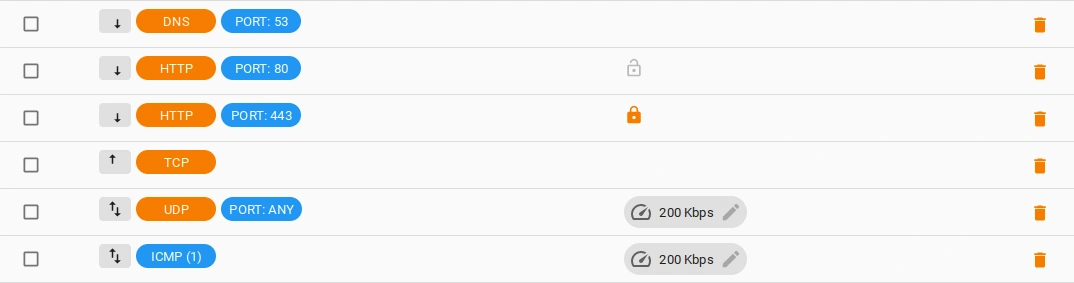

Пример конфигурации

В данном примере клиент указал следующие порты и протоколы:

- Application → DNS на порту 53 для обеспечения работы услуги Защищённый DNS

- Application → HTTP на портах 80 (HTTP) и 443 (HTTPS) для обеспечения работы услуги Обратный HTTP-прокси

- IP service → TCP с запрещённым входящим трафиком и разрешённым исходящим

- IP service → UDP с лимитом скорости 200 Kbps и блокировкой Amplification-атак (не будет распространяться на сервис DNS, описанный выше)

- IP service → ICMP с лимитом скорости 200 Kbps